摘要:本文以S11.58.76为例,探讨了其他通信领域中安全解析策略的重要性。通过对实地验证执行数据的分析,本文强调了安全解析策略在保障通信网络安全、维护用户隐私和确保数据传输完整性方面的关键作用。Galaxy72.81.90的应用场景也展示了安全解析策略在实际操作中的有效性和必要性。本文旨在提高人们对通信安全领域的认识,推动相关策略的应用和发展。

本文目录导读:

随着科技的飞速发展,通信技术日新月异,从有线到无线,从语音到数据,再到如今的云计算和物联网技术,通信方式日趋多样化和复杂化,在这样的背景下,通信安全成为了不可忽视的重要领域,本文将探讨其他通信领域中的安全解析策略,并着重以S11.58.76这一特定场景为例,阐述其重要性及实际应用。

其他通信领域概述

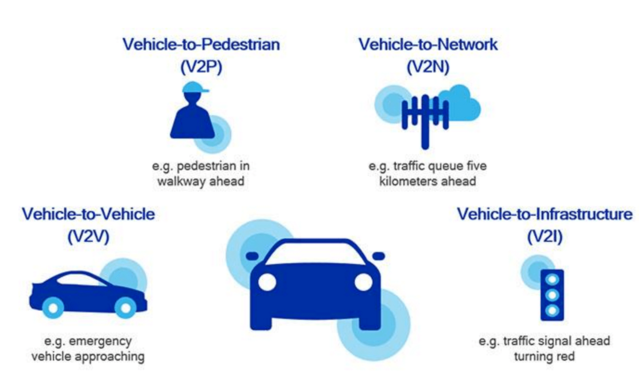

通信领域不仅仅局限于电话、短信和互联网通信等常见形式,还包括许多其他方面的通信,如卫星通信、微波通信、短波通信等,这些通信方式在军事、航空航天、紧急救援等领域具有广泛应用,随着技术的不断进步,这些通信方式也面临着越来越多的安全挑战。

通信安全解析策略的重要性

通信安全解析策略是保障通信安全的重要手段,它涉及到数据加密、身份认证、访问控制、网络安全监测等多个方面,通过实施有效的安全解析策略,可以确保通信内容的机密性、完整性和可用性,从而避免信息泄露、篡改或丢失。

S11.58.76场景下的安全解析策略

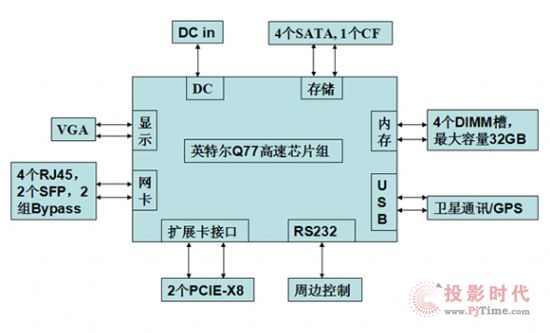

S11.58.76可能是一个具体的通信技术或系统的代号,也可能是一个特定的应用场景,在此场景下,安全解析策略的应用显得尤为重要,在工业自动化领域,S11.58.76可能代表一种工业通信协议,针对这一协议的安全解析策略需要确保数据传输的实时性、可靠性和安全性,通过实施数据加密、身份认证和访问控制等策略,可以防止未经授权的访问和恶意攻击,保障工业控制系统的稳定运行。

安全解析策略的具体应用

在S11.58.76这一场景下,安全解析策略的具体应用包括以下几个方面:

1、数据加密:对传输的数据进行加密处理,确保数据在传输过程中的机密性和完整性。

2、身份认证:对通信双方进行身份认证,确保只有授权的用户才能访问系统和数据。

3、访问控制:通过访问控制策略,限制用户对系统和数据的访问权限,防止未经授权的访问。

4、网络安全监测:对通信网络进行实时监测,及时发现并应对安全威胁。

安全解析策略的挑战与对策

在实施安全解析策略的过程中,可能会面临一些挑战,如技术更新迅速、安全威胁不断演变等,对此,需要采取以下对策:

1、持续关注最新的安全技术发展,及时更新安全解析策略。

2、加强与供应商、合作伙伴的协作,共同应对安全威胁。

3、提高用户的安全意识,加强用户教育。

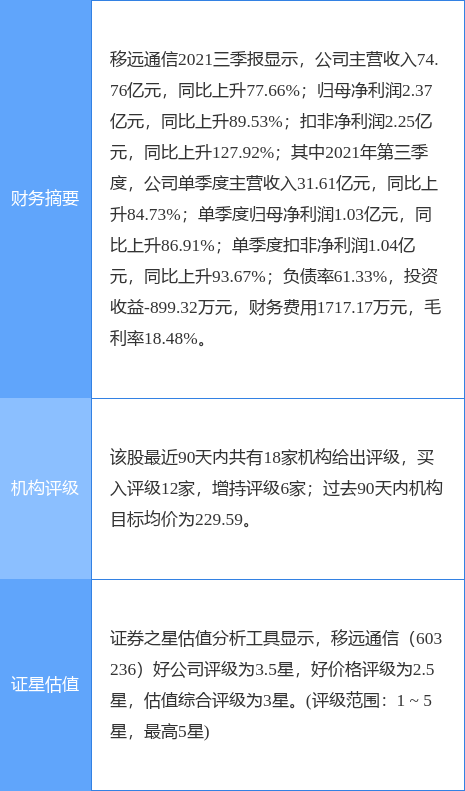

通信安全是保障国家安全、社会稳定和个人隐私的重要基础,本文以S11.58.76这一场景为例,探讨了其他通信领域中的安全解析策略及其重要性,通过实施有效的安全解析策略,可以确保通信的安全性和可靠性,为各领域的稳定发展提供有力保障。